みなさんご無沙汰しています。

WYRDの豊田です。

コロナ禍で弊社もリモートワークへシフトして営業中です。

早く鎮静化することを願って止みません。

さて今回のブログですが、この間情報処理安全確保支援士の資格更新のためにオンライン講習を受けまして、その中でみなさんにも共有したい話題がありましたので、内容をまとめてみました。

より身近になった脆弱性

スマホが普及し、みなさんも様々なアプリをインストールして使っているかと思います。

アプリも人間が作った物なので、完璧じゃないことも結構あります。

もしかしたらみなさんが使っているアプリにも「バグ」が潜んでいるかもしれません。

ちょっとした不具合なら見て見ぬ振りもできますが、もしその不具合が重大な脆弱性だった場合、遭遇してしまった利用者はどうすればいいのでしょう。

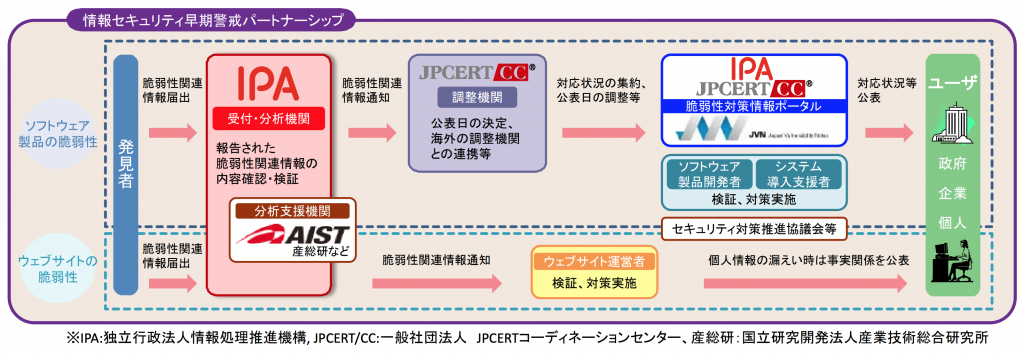

本記事では情報セキュリティ早期警戒パートナーシップガイド2019年版を元に、発見者の対応方法について簡潔にまとめてみました。

ソフトウェアの脆弱性を見つけたら

自分が利用しているソフトウェア(ウェブサイトを含む)に重大な脆弱性を見つけてしまったら、みなさんはどうしますか?

思いつくのは、利用を止めるか開発者に修正してもらうあたりでしょうか。

しかし、いずれも被害に遭わないための対策としては不十分な場合があります。

利用を止める

使っていた当時の情報が被害にあう可能性があります。

利用を止めるだけでは根本的な対策にはならないかもしれません。

開発者に修正を依頼する

引き続きソフトウェアを利用したい場合、開発者に連絡して修正してもらう方法があります。

ただし、開発者の連絡先がわからなかったり、開発者が必ずしも脆弱性の報告を受け付けたり、対応してくれるとは限りません。

いずれにしても発見者個人が脆弱性対応するのは大変です。

そんな時はIPAに報告しましょう。

IPAとは

日本にはIPAという独立行政法人があります。

IPAは脆弱性の報告を受付け、開発者への通知や脆弱性の情報公開などを管理してくれます。

独立行政法人情報処理推進機構(じょうほうしょりすいしんきこう、英: Information-technology Promotion Agency, Japan、略称:IPA)は、日本におけるIT国家戦略を技術面、人材面から支えるために設立された、経済産業省所管の中期目標管理法人たる独立行政法人である。

Wikipedia「情報処理推進機構」より一部抜粋

報告方法

以下のサイトから報告をすることができます。

報告には以下の情報が必要になります。

- (ア) 氏名等の発見者を識別するための情報

- (イ) 電子メールアドレス等の発見者の連絡先

- (ウ) (ア)および(イ)の製品開発者への通知の可否

- (エ) 製品開発者から直接連絡を受けることの可否

- (オ) (ア)の公表の可否

- (カ) 脆弱性関連情報に係るソフトウエア製品の名称

- (キ) 脆弱性関連情報の内容(脆弱性関連情報を確認する環境、手順および結果)

- (ク) 個人情報の取扱方法(製品開発者への通知および直接の情報交換の可否、一般への公表の可否)

- (ケ) 他組織(製品開発者、他のセキュリティ関係機関等)への届出の状況等

IPAは提供された情報を元に対応します。

※内容によっては脆弱性と判断されない場合もあります。

脆弱性報告後の流れ

報告を受けたIPAは脆弱性の内容を確認・検証し、脆弱性と認めた場合は開発者へ連絡します。

※脆弱性の対象がソフトウェア製品(ウェブサイト以外)の場合、JPCERT/CCという別組織を介して連絡が行われます。

以降は、IPA、JPCERT/CC、開発者、(場合によっては発見者)が連携して脆弱性の対応、一般への情報公開まで行います。

以下は脆弱性対策が行われるまでの流れのイメージです。

JPCERT/CCとは

コンピュータセキュリティの情報を収集し、インシデント対応の支援、コンピュータセキュリティ関連情報の発信などを行う一般社団法人。

Wikipedia「JPCERT/CC」より一部抜粋

報告は任意です

本記事では脆弱性を見つけた場合の対応方法について記載してきましたが、これらの対応を強制するものではありません。

情報セキュリティ早期警戒パートナーシップガイドラインにおける「関係者に推奨される行為」をまとめたものになります。(発見者も関係者に含まれます)

ただ、重大な脆弱性はたくさんの利用者に被害が及ぶ可能性がありますので、IPAへ報告することをお勧めします。